Über das Projekt

Das Projekt ist im Rahmen des Moduls I290-Projektseminar (Fakultät Mathematik/ Informatik) in Zusammenarbeit mit Prof. Dr. Jörg Vogt und uns, Tan Minh Ho, Paul Jannasch und David Kirchner entstanden.

Ziel des Projektes war es das Thema LoraWAN mithilfe des Heltec CubeCell HTCC-AB01 Mikrocontrollers zu erkunden und Sensordaten über Lora an die TTN Cloud zu übertragen.

Die wichtigsten Schritte unseres Vorgehens haben wir dabei in einem Entwicklertagebuch festgehalten. Alle nötigen Informationen zum Übertragen von Sensordaten mittels Lora sind in der Zusammenfassung zu finden.

Technologie

LoRa

LoRa ist eine drahtlose Modulationstechnologie, die Informationen auf Funkwellen kodiert. Die Daten werden in kleinen Datenpaketen mit niedrigen Bitraten übertragen. Die Übertragung ist robust gegenüber Störungen und kann über große Entfernungen empfangen werden: bis zu 5 Kilometer in städtischen Gebieten und bis zu 10 Kilometer in ländlichen Gebieten.

Ein Hauptmerkmal von LoRa ist der extrem niedrige Energiebedarf. Daher ist LoRa gut für Sensoren geeignet, die im Energiesparmodus arbeiten.

Was die Kapazität betrifft, so kann ein LoRaWAN-Netzwerk Millionen von Nachrichten unterstützen. Die Anzahl der Nachrichten, die in einem bestimmten Gebiet unterstützt werden, hängt jedoch von der Anzahl der installierten Gateways ab.

Und dann sind da noch die Kosten. Angesichts der Fähigkeiten von LoRa-basierten Endknoten und Gateways sind nur wenige Gateways - in einem sternförmigen Netzwerk konfiguriert - erforderlich, um eine große Anzahl von Endknoten zu bedienen.

LoRaWAN

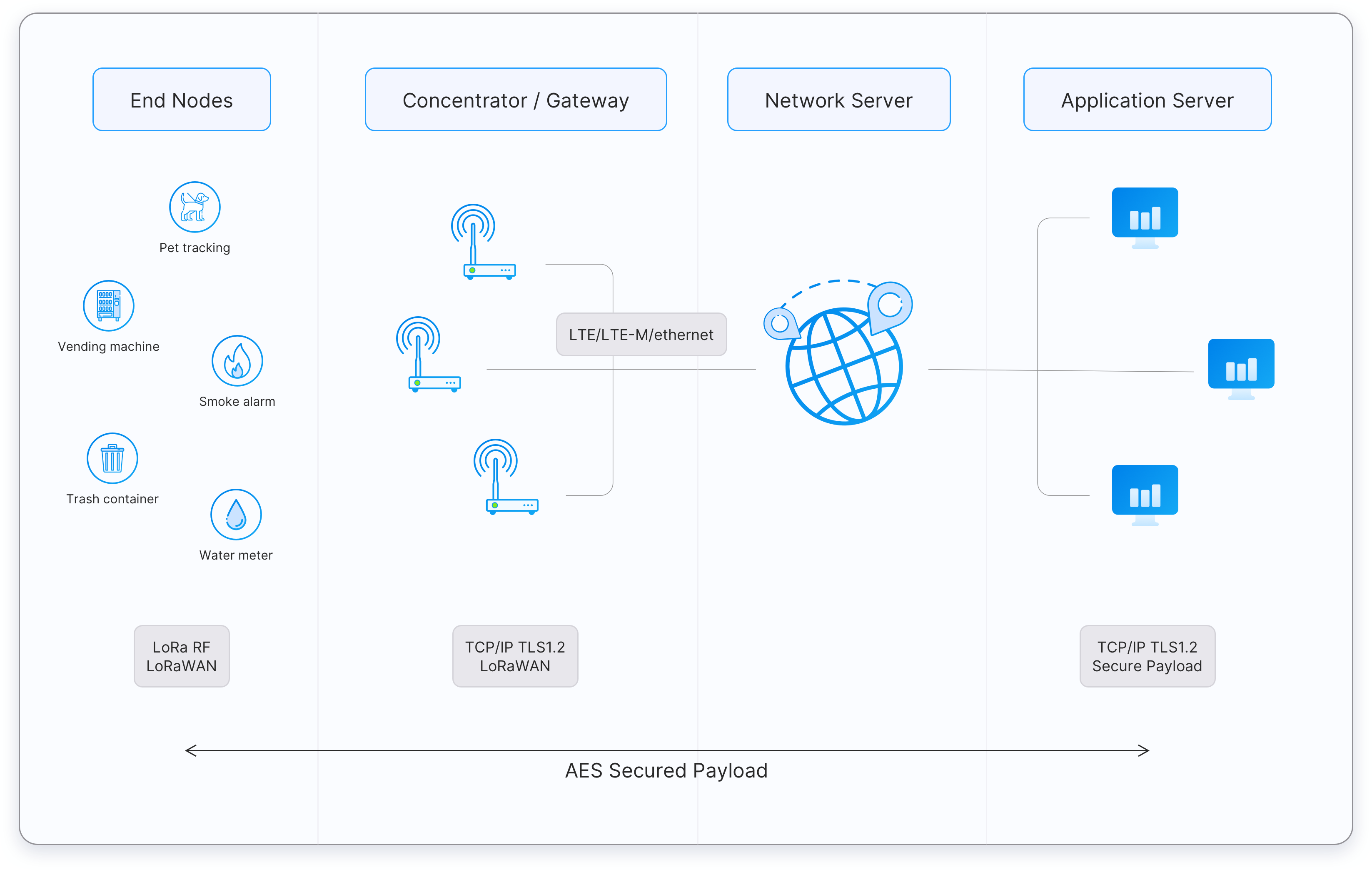

LoRaWAN definiert das Kommunikationsprotokoll und die Systemarchitektur. Es ist ein Protokoll der Medienzugriffskontrollschicht, das auf der LoRa-Modulation aufbaut und definiert, wie Geräte LoRa-Hardware verwenden.

Es ist einfach, öffentliche und private LoRaWAN-Netzwerke mit der gleichen Hardware und Software einzurichten. Darüber hinaus können LoRaWAN-Netzwerke eine tiefe Indoor-Abdeckung bieten und den Standort von Endgeräten durch Triangulation ohne GPS bestimmen, wenn mindestens drei Gateways das Signal empfangen. LoRaWAN gewährleistet auch eine sichere Kommunikation mit AES-128-Verschlüsselung und kann nahtlose Übergänge von einem Netz zum anderen durchführen.

Geräte Klassen

Es gibt drei Arten von Geräten: Klasse A, Klasse B und Klasse C. Alle LoRaWAN-Endgeräte müssen die Klasse-A-Implementierung unterstützen.

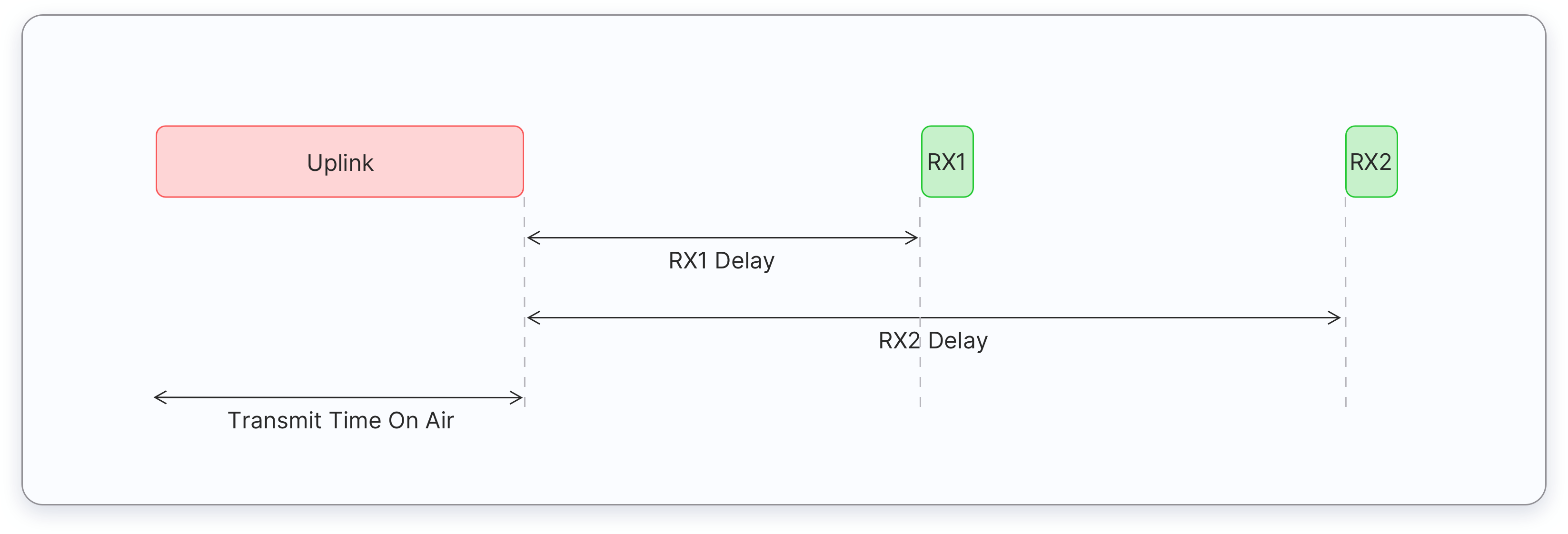

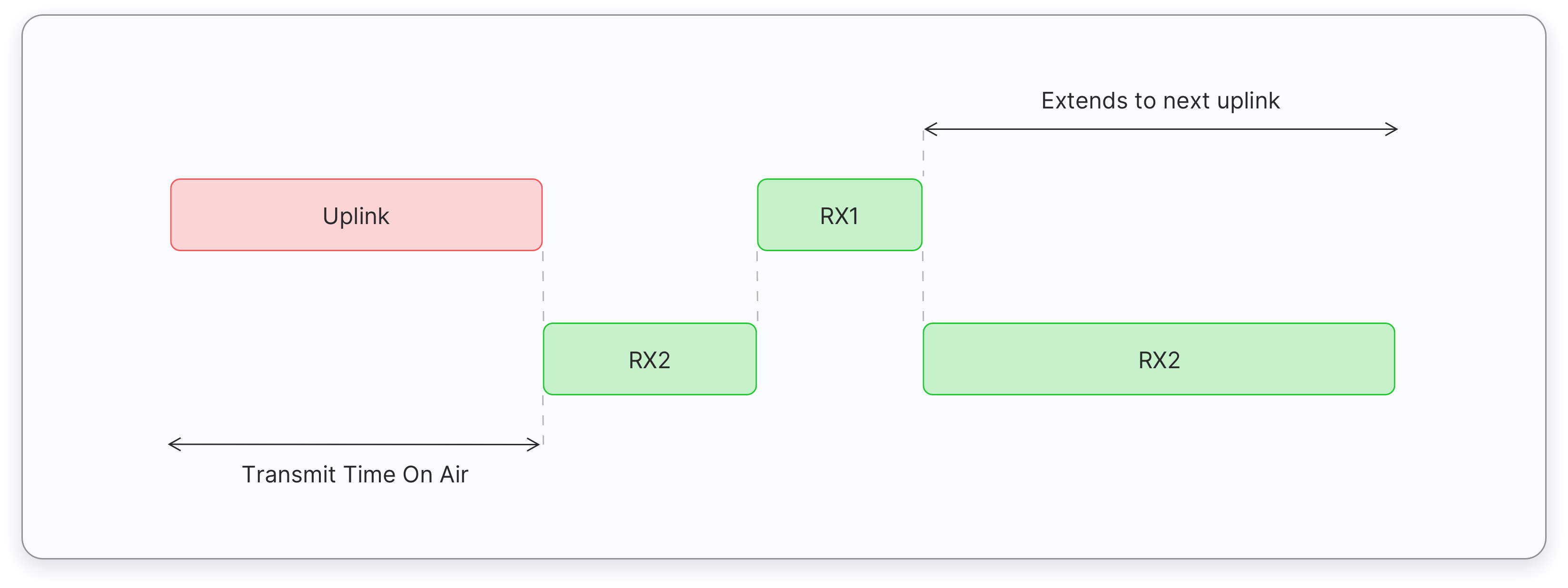

Endgeräte der Klasse A, die oft batteriebetrieben sind und die meiste Zeit im Ruhezustand verbringen, können jederzeit eine Uplink-Nachricht senden. Sobald die Uplink-Übertragung abgeschlossen ist, öffnet das Gerät zwei kurze Empfangsfenster (Downlink). Zwischen dem Ende der Uplink-Übertragung und dem Beginn der Empfangsfenster (RX1 oder RX2) besteht eine Verzögerung. Wenn der Netzwerkserver während dieser beiden Empfangsfenster nicht antwortet, erfolgt der nächste Downlink nach der nächsten Uplink-Übertragung.

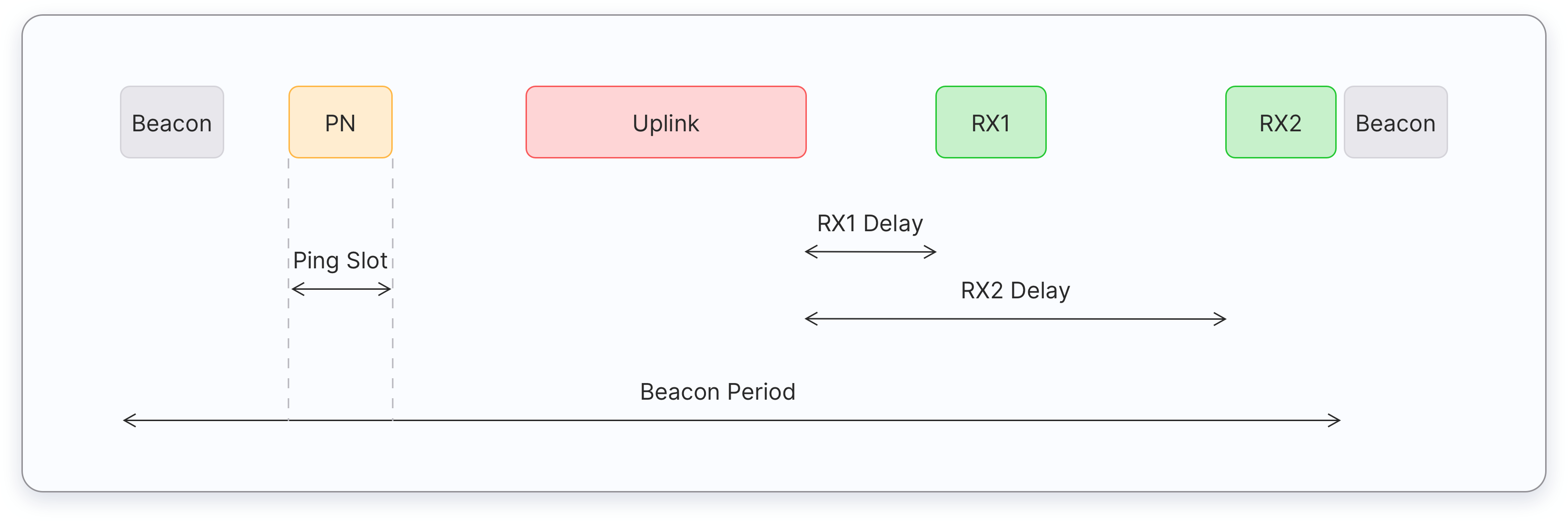

Zusätzlich zu den Empfangsfenstern, die von Klasse A initiiert werden, öffnen Geräte der Klasse B geplante Empfangsfenster, um Downlink-Nachrichten vom Netzwerkserver zu empfangen. Mit Hilfe von zeitsynchronisierten Baken, die vom Gateway übertragen werden, öffnen die Geräte regelmäßig Empfangsfenster. Die Zeit zwischen zwei Baken wird als Bakenperiode bezeichnet. Das Gerät öffnet Downlink-"Ping-Slots" zu geplanten Zeiten für den Empfang von Downlink-Nachrichten vom Netzwerkserver.

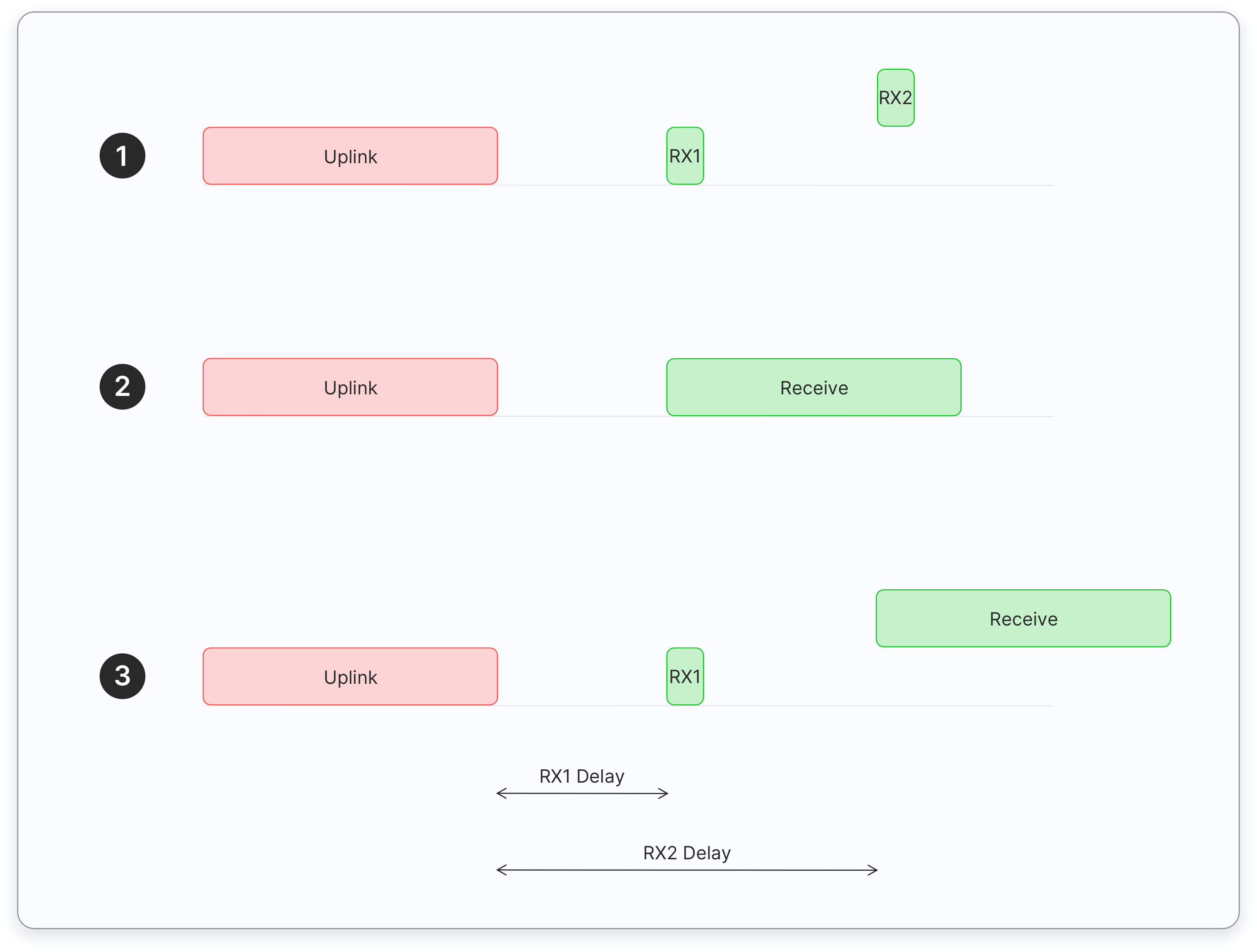

Geräte der Klasse C erweitern die Klasse A, indem sie Empfangsfenster offen halten, wenn sie nicht senden, wie in der Abbildung unten dargestellt. Dies ermöglicht eine Kommunikation mit geringer Latenz, verbraucht aber ein Vielfaches an Energie im Vergleich zu Geräten der Klasse A.

Endgeräteaktivierung

Jedes Endgerät muss bei einem Netz registriert werden, bevor es Nachrichten senden und empfangen kann. Dieser Vorgang wird als Aktivierung bezeichnet. Es sind zwei Aktivierungsmethoden verfügbar:

- Over-The-Air Activation (OTAA) - die sicherste und empfohlene Aktivierungsmethode für Endgeräte. Die Geräte führen einen Verbindungsprozess mit dem Netz durch, bei dem eine dynamische Geräteadresse zugewiesen wird und Sicherheitsschlüssel mit dem Gerät ausgehandelt werden.

- Aktivierung durch Personalisierung (ABP) - erfordert die Festcodierung der Geräteadresse und der Sicherheitsschlüssel im Gerät. ABP ist weniger sicher als OTAA und hat außerdem den Nachteil, dass die Geräte den Netzbetreiber nicht wechseln können, ohne die Schlüssel im Gerät manuell zu ändern.